Майнер Kinsing – найти и обезвредить

-

Опубликована:22 января 2026

-

Обновлена:23 марта 2026

В сентябре 2023 года Sequoia столкнулась с майнинг-атакой на инфраструктуру. В данная статье я провел технический анализ данного инцидента.

Каждый из нас так или иначе сталкивался с компьютерными вирусами. Кто-то попадался на фишинг и терял пароли, кого-то пытались вовлечь в финансовые мошенничества, а кто-то внезапно замечал, что телефон или компьютер начали сильно тормозить и перегреваться.

Понятие «майнер» в современном мире стало одним из наиболее распространённых векторов атак на пользовательские устройства. Простота майнинга криптовалют вроде Monero позволила злоумышленникам использовать веб-браузеры как цель для атак.

Не отстают злоумышленники и в попытках заразить облачную инфраструктуру. Снижение уровня цифровой гигиены, уязвимости в open-source и проприетарных инструментах создают благоприятную почву для злоупотребления вычислительными ресурсами.

Metabase и продуктовая аналитика

Для стартапа, в том числе Sequoia, важно иметь актуальное понимание того, что происходит внутри продукта: какие действия совершают пользователи, какие функции наиболее востребованы, что помогает удерживать аудиторию.

На ранних этапах чаще всего используют сторонние инструменты — Firebase Analytics, Amplitude, Yandex AppMetrica и другие.

Однако для задач, требующих прямого доступа к базе данных продукта, применяются open-source или self-hosted решения. Одним из наиболее популярных и гибких инструментов является Metabase.

Для Sequoia он оказался особенно полезен — мы смогли построить дашборды, которые невозможно было реализовать на базе сторонних аналитических сервисов.

Обнаружение майнера

Мониторинг инфраструктуры — критически важная часть DevOps-культуры. При правильно выстроенных процессах он позволяет своевременно выявлять и предотвращать угрозы.

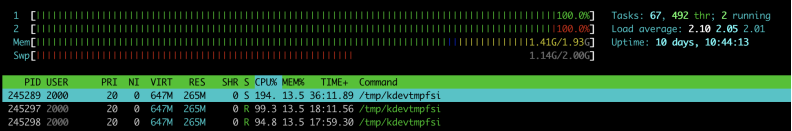

Во время еженедельного ревью инфраструктуры мы заметили, что одна из машин, на которых развернута наша инфраструктура, начала потреблять аномально много CPU и RAM. Говоря простым языком, какая-то программа стала активно работать там, где это не предполагалось.

Первым шагом стал анализ процессов по потреблению CPU, чтобы определить, какой именно процесс вышел за рамки нормы.

Мы обнаружили процесс kdevtmpfsi. Быстрый поиск в Интернете показал, что это известный malware-майнер.

Источник проблемы

После нейтрализации проблемы (по найденным инструкциям), а именно удаления майнера и его файлов, а также блокировки исходящих портов, необходимо было понять, как он попал в систему. Изначально в нашей облачной инфраструктуре доступы к машине (кроме HTTP(S) и SSH) были закрыты.

Чтобы понять, кто вообще запустил этот процесс, необходимо обратиться к дереву процессов, которое показывает, кто является инициатором запуска той или иной программы – система, пользователь, другая программа.

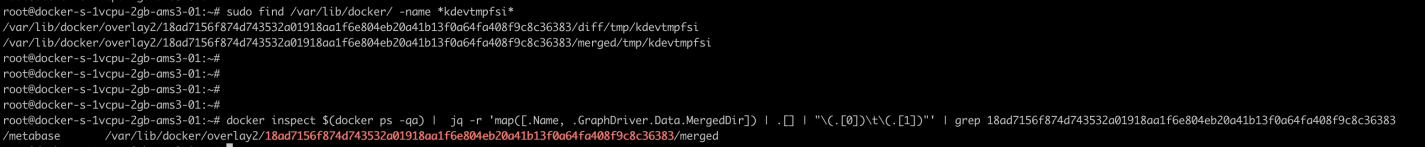

Анализ дерева процессов показал, что майнер запущен не на основной машине, а внутри активного docker-контейнера.

Следующим шагом стало определение docker-образа, который принёс майнер. Так как программы в docker-контейнерах запускаются изолированно, мы можем изучить список файлов, которые относятся к тому или иному образу. Для этого мы изучили путь к исполняемому файлу.

Оказалось, что майнер работал внутри контейнера Metabase – инструмента продуктовой аналитики, который мы используем в Sequoia.

Оказалось, что майнер работал внутри контейнера Metabase – инструмента продуктовой аналитики, который мы используем в Sequoia.

Причина появления

Версия self-hosted Metabase, установленная на серверах Sequoia, содержала уязвимость, позволявшую злоумышленнику подключиться к машине и выполнять произвольные команды. Через эту уязвимость и был установлен майнер.

Подробный разбор уязвимости опубликован в блоге Metabase: https://www.metabase.com/blog/vulnerability-post-mortem

Последствия

В случае Sequoia данные пользователей не пострадали. Однако работа инфраструктуры была нарушена на несколько дней, что привело к ухудшению скорости отклика API.

Мы обновили self-hosted инструменты до актуальных версий, изменили конфигурацию инфраструктуры, пересмотрели политики безопасности и технологические процессы.

Советы на будущее

Нашим читателям я бы советовал чаще обращать внимание на то, как часто и какими инструментами вы проводите аудиты безопасности. Пересмотрите все зависимости и уменьшите их количество, чтобы снизить влияние на вашу инфраструктуру. И всегда изолируйте данные пользователей, чтобы минимизировать технологические и репутационные риски.

.svg)

.svg)